| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 31 |

- leetcode 238

- 빅데이터를 지탱하는 기술

- 블로그 이전했어요

- leetcode125

- MapReduce 실습

- webcrawler

- leetcode 234

- leetcode

- leetcode 15

- leetcode 819

- 문자열 조작

- airflow docker

- leetcode 5

- docker로 airflow 설치하기

- ctf-d

- leetcode 561

- 머신러닝

- 데이터레이크와 데이터웨어하우스

- 스파크 완벽 가이드

- Hadoop

- leetcode 49

- 컴퓨터구조

- wargame.kr

- leetcode 121

- leetcode 937

- leetcode 344

- 배열

- Hortonworks Sandbox

- Python

- 올바른 변수명 짓기

- Today

- Total

HyeM

[CTF-d] 모두 비밀번호를 txt파일… 본문

모두 비밀번호를 txt파일…

150

문제파일은 다음으로 확장자가 rtf이다.

*rtf 파일 : 리치 텍스트 형식 파일로, 일반 텍스트만 저장하는 것이 아닌 이미지, 서식, 글꼴 스타일등의 정보까지 기록할 수 있음.

word로 해당 파일을 열어보니 헥사값이 들어있다.

우선 앞의 부분 89 50 4E 47 0D 0A 1A 0A 는 파일 시그니처로 PNG파일임을 알 수 있다.

이를 HxD를 이용해 이미지 파일(PNG)로 만들면 될 것 같다.

이를 위해 word에서 \와 '를 제거해주는 작업을 해주자.(메모장 이용 추천)

그리고 HxD에 붙여넣기 하기 전에 맨 앞에 00은 삭제해준다. (png 파일 시그니처를 위해서)

그리고 수정한 파일을 열어보았다.

예상치 못한 심슨 사진이 나왔다..

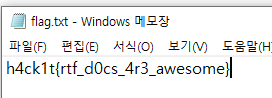

다시 HxD로 가서 살펴보니, flag.txt 문자열이 보인다.

그 위쪽의 footer 시작쪽엔 zip파일 시그니처 PK도 보인다.

이 부분을 추출해서 zip파일로 만들어주자.

만들어진 zip파일을 압축해제하면 flag.txt 파일이 나오고 그 안엔 flag값이 있다.

flag : h4ck1t{rtf_d0cs_4r3_awesome}

제작 방법 추측

1. flag.txt를 압축시킨다.

2. 1에서 압축시킨 zip파일의 헥사값을 PNG파일의 footer부분에 삽입한다.

3. 2에서 완성된 PNG파일의 헥사값을 텍스트 파일에 넣고 각 헥사값 앞에 \'기호 등을 삽입한다.

'Wargame > Forensic' 카테고리의 다른 글

| [CTF-d] Find Key(docx) (0) | 2021.04.30 |

|---|---|

| [CTF-d] 저는 이미지에서 어떤 것을… (0) | 2021.04.30 |

| [CTF-d] QR코드를 발견했지만… (0) | 2021.04.29 |

| [CTF-d] Find Key(Image) (0) | 2021.04.01 |

| [CTF-d] 데이터센터 중 하나가 정보의… (0) | 2021.04.01 |